تروجان به آسیب امنیتی بزرگی تبدیل شده است.

مخربهای امنیتی زیادی در بستر اینترنت و شبکههای کامپیوتری توسط افراد با اهداف سودجویانه و خرابکارانه تولید و تکثیر میشوند. از مخربهای رایج که حتما اسم آن را شنیدهاید تروجان است تروجان خود را در قالب برنامه یا بازی کامپیوتری کاملا بی ضرر جلوه می دهد، اما این واقعیت ندارد برای آشنایی بیشتر با تروجان و انواع آن و راه حلهای حذف تروجان با توسعه شبکه آداکهمراه شوید:

- تروجان یا اسب تروجان و انواع آن

- راهکارهای جلوگیری از نفوذ تروجان

- تروجان اندروید چیست؟

- حذف تروجان

- استفاده از نرم افزارهای تروجان ریموور

تروجان یا اسب تروجان و انواع آن

نحوه عملکرد تروجان برگرفته از واقعهای تاریخی است. داستان حمله یونانیان برای فتح قلعه که با ساخت مجسمه اسب بزرگ و پنهان شدن سربازان داخل آن انجام شد. برای حاکمان قلعه، مجسمه اسب بزرگ جلب توجه کرد. آن را به داخل قلعه آوردند و شب هنگام سربازان از داخل مجسمه بیرون آمدند و شهر را فتح کردند.

تروجان با ظاهر نرم افزار مفید یا بازی وارد سیستم کاربر میشود و زمانی که کاربر با خیال آسوده با سیستم کار میکند تروجان در سیستم تکثیر شده و کپی تمام اطلاعات سیستم را برای ایمیل یا سرور تحت کنترل مهاجم ارسال میکند یا اطلاعات سیستم را حذف یا تخریب میکند. تروجان شبیه همان اسب واقعهای یونان است به همین دلیل به آن اسب تروجان هم گفته میشود. نخستین تروجان برنامهای به نام ANIMAL-PERVADE بود که در ظاهر بازی ساده تشخیص حیوانات به نظر میآمد.

البته این روش مربوط به تروجانهای ابتدایی و ساده بود اما به مرور تروجانهایی با توان تخریب بالاتر به وجود آمدهاند و در حال حاضر به آسیب امنیتی بزرگی تبدیل شدهاند. این تروجانها از روش مهندسی اجتماعی یا همان جلب اعتماد کاربر برای انجام کارهایی که موجب دستیابی مهاجم به اطلاعات سیستم میشود، استفاده میکنند.

انواع تروجانها عبارتند از:

- تروجان مخرب نرم افزارهای امنیتی: این تروجان نرم افزارهای امنیتی سیستم مثل آنتی ویروس یا فایروال را متوقف میکند یا برای از بین بردن آنها تلاش میکند. این تروجان برای ایجاد آسیب بیشتر امکان ترکیب با تروجانهای دیگر را دارد.

- تروجان FTP : این تروجان پورت ۲۱ سیستم را باز میکند و به مهاجم اجازه میدهد به سیستم وصل شده و از FTP استفاده کند.

- تروجان کنترل دسترسی: این تروجان برای دسترسی کامل مهاجم به سیستم طراحی شده است.

- تروجان مخرب: این تروجان به محض نفوذ، فایلها را تخریب یا حذف میکند. عملکردش شبیه ویروس است اما با آنتی ویروس قابل شناسایی نیست.

راهکارهای جلوگیری از نفوذ تروجان

چند راهکار ساده ولی موثر برای جلوگیری از آلودگی سیستم به تروجان وجود دارد. مانند:

- به روز نگه داشتن سیستم عامل

- عدم دانلود فایلها و نرم افزارها از سایتهای نامعتبر

- عدم دانلود نرم افزارها از سایتهای تورنت (سایتهای که به کاربران اجازه میدهد فایلها و محتوای مورد نظر خود را بدون وابستگی به منبع ثابت دانلود کنند.)

- فعالسازی و آپدیت مرتب آنتی ویروس

- حذف برنامههای نامعتبر در محیط Safe mode ویندوز

دانلود برنامههای اندروید از سایتهای نامعتبر راه نفوذ تروجانهاست.

تروجان اندروید چیست؟

گوشیهای هوشمند و سیستمهای که از سیستم عامل اندروید استفاده میکنند از نفوذ و تخریب تروجانها در امان نیستند. تروجانهای معروفی که به اندروید آسیب زدهاند، تروجان Gingermaster و DroidKungFu هستند که هر کدام با روشی متفاوت این کار را کردهاند:

تروجان Gingermaster: این تروجان در اندروید ۳/۲ نفوذ میکند. بدون اطلاع کاربر در سیستم نصب و اجرا میشود، به سرور مهاجم دسترسی از راه دور میدهد که امکان تخریب فایلها و سرقت اطلاعات دستگاه مانند شماره سیم کارت، نوع شبکه، شناسه کاربر، شماره سریال دستگاه را فراهم میکند.

تروجان DroidKungFu : این تروجان پس از اینکه روی سیستم نصب میشود به ROOT دسترسی پیدا میکند و نرم افزار دیگری نصب میکند که از طریق آن تمام اطلاعات کاربر را برای سرور خود ارسال میکند.

روشهای برای جلوگیری از نفوذ تروجان به اندروید وجود دارد، مثل دانلود برنامههای مورد نیاز از مرجعهای معتبر (استور رسمی گوشی)، نصب آنتی ویروس و آپدیت به موقع آن.

حذف تروجان

برای حذف ویروس تروجان راهکارهای مختلفی مانند استفاده از ویندوز دیفندر، اسکن آفلاین سیستم، نصب مجدد ویندوز و نرم افزارهای آنتی تروجان وجود دارد که در ادامه به آن میپردازیم.

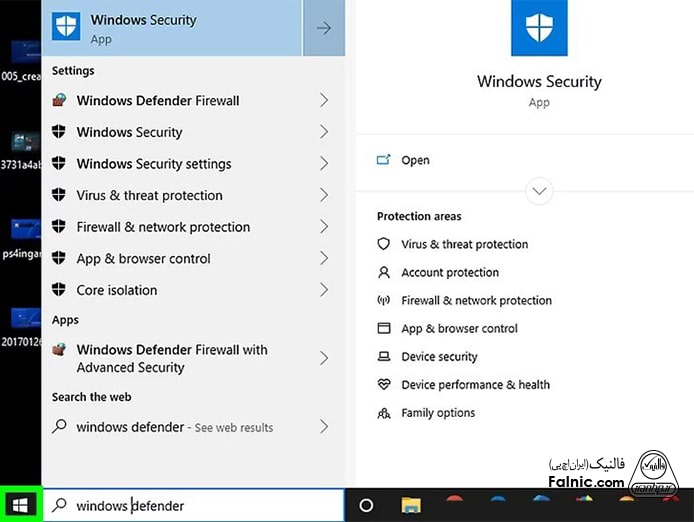

برای حذف تروجان در محیط ویندوز، مراحل زیر را طی کنید:

۱- در سرچ باکس ویندوز، Windows Defender را وارد کنید.

۲- گزینه Windows Defender Security Center را انتخاب کنید تا صفحه Windows Security باز شود.

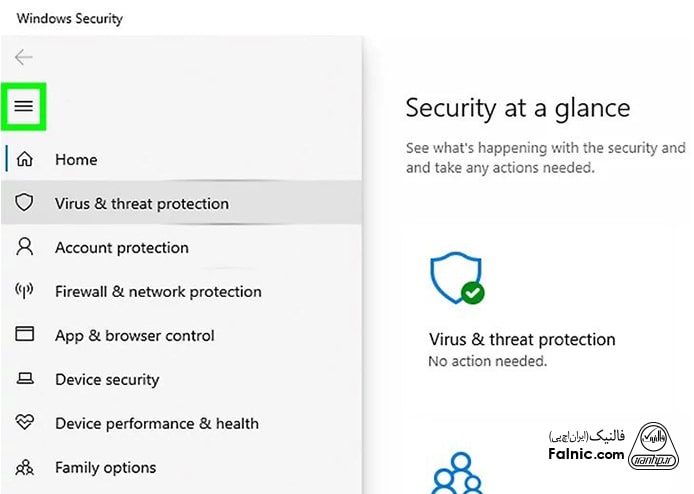

۳- روی منوی سمت چپ کلیک کنید و از لیست باز شده روی Virus & threat protection کلیک کنید.

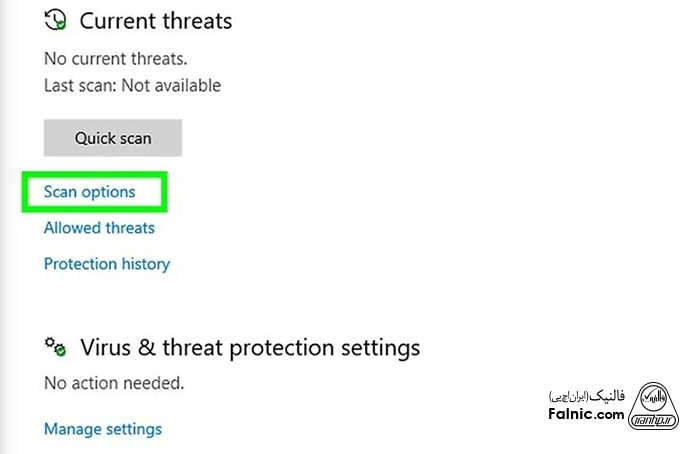

۴- وسط صفحه گزینه Advanced Scan را کلیک کنید تا گزینههای اسکن ظاهر شوند.

۵- تیک گزینه Full scan را بزنید.

۶- گزینه Scan Now را انتخاب کنید تا ویندوز دیفندر عملیات اسکن سیستم را شروع کند.

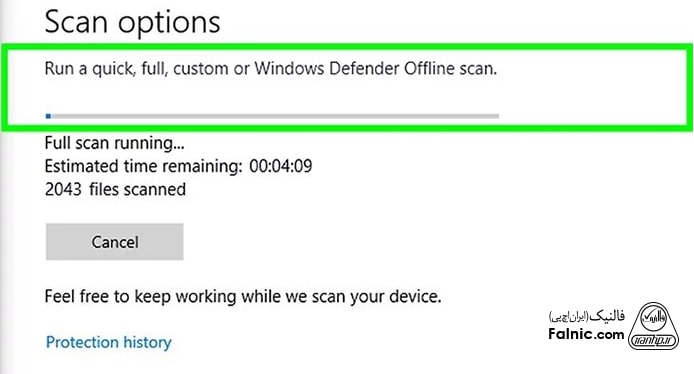

عملیات اسکن که تمام شد، ویندوز دیفندر هرنوع تروجانی را که کشف کرده، قرنطینه و از بین میبرد. این روند بصورت خودکار انجام میشود و نیاز به تایید کاربر ندارد.

اسکن آفلاین سیستم

روش دیگر برای از بین بردن تروجانها اسکن آفلاین سیستم است، برای این کار مراحل زیر را دنبال کنید:

۱- گزینه Windows Defender Security Center را انتخاب کنید تا صفحه Windows Security باز شود.

۲- روی منوی سمت چپ کلیک کنید و از لیست باز شده روی Virus & threat protection کلیک کنید.

۳- تیک گزینه Windows Defender Offline Scan را بزنید.

۴- روی گزینه Scan now کلیک کنید.

عملیات اسکن آفلاین حدود ۱۵ دقیقه زمان میبرد و پس از اتمام عملیات سیستم ری استارت میشود.

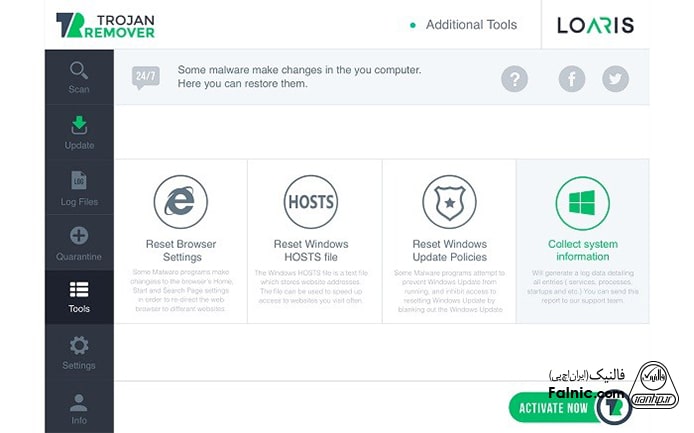

استفاده از نرم افزارهای تروجان ریموور

دو نرم افزار ترجان ریموور که رایج و کاربردی هستند عبارتند از:

۱- نرم افزار Loaris Trojan Remover

آنتی تروجان قوی که برای از بین بردن انواع مختلف تروجانها، کرمها و ابزارهای جاسوسی کاربرد دارد نرم افزار Loaris Trojan Remover است. قدرت بالای این نرم افزار و کاربری آسان موجب محبوبیت آن شده است.

۲- نرم افزار تروجان کیلر

Trojan Killer نرم افزار شناسایی، حذف و غیرفعال کردن تروجان است. این برنامه اثرات تخریب تروجان روی رجیستری ویندوز و فایلهای سیستمی را از بین میبرد و آنها را تعمیر میکند، این نرم افزار تخریبهای را که آنتی ویروس نادیده گرفته است شناسایی و پاک میکند.

نصب مجدد ویندوز

آخرین روش برای حذف تروجانها تعویض ویندوز است اگر از ویندوز دیفندر به نتیجه نرسیدید باید هارد سیستم را فرمت و ویندوز جدید نصب کنید. در حین تعویض ویندوز ممکن است بخشی از اطلاعات از دست بروند.

از اطلاعات خود بکاپگیری کنید، به دلیل نحوه عملکرد تروجانها امکان استفاده از گزینه بکاپگیری خودکار ویندوز را ندارید، زیرا تروجانها برنامههای خود را روی سیستم نصب میکنند و فایلهای آن را درون درایوها کپی میکنند. به این دلیل توصیه میشود از اطلاعاتتان به صورت دستی بکاپگیری کنید و فقط فایلهایی که از سلامتشان اطمینان دارید را کپی کنید.

تروجان با ظاهر نرم افزار مفید یا بازی وارد سیستم کاربر میشود و زمانی که کاربر با خیال آسوده با سیستم کار میکند تروجان در سیستم تکثیر شده و کپی تمام اطلاعات سیستم را برای ایمیل یا سرور تحت کنترل مهاجم ارسال میکند یا اطلاعات سیستم را حذف یا تخریب میکند. تروجان شبیه همان اسب واقعهای یونان است به همین دلیل به آن اسب تروجان هم گفته میشود. نخستین تروجان برنامهای به نام ANIMAL-PERVADE بود که در ظاهر بازی ساده تشخیص حیوانات به نظر میآمد.

البته این روش مربوط به تروجانهای ابتدایی و ساده بود اما به مرور تروجانهایی با توان تخریب بالاتر به وجود آمدهاند و در حال حاضر به آسیب امنیتی بزرگی تبدیل شدهاند. این تروجانها از روش مهندسی اجتماعی یا همان جلب اعتماد کاربر برای انجام کارهایی که موجب دستیابی مهاجم به اطلاعات سیستم میشود، استفاده میکنند.

انواع تروجانها عبارتند از:

تروجان مخرب نرم افزارهای امنیتی: این تروجان نرم افزارهای امنیتی سیستم مثل آنتی ویروس یا فایروال را متوقف میکند یا برای از بین بردن آنها تلاش میکند. این تروجان برای ایجاد آسیب بیشتر امکان ترکیب با تروجانهای دیگر را دارد.

تروجان FTP : این تروجان پورت ۲۱ سیستم را باز میکند و به مهاجم اجازه میدهد به سیستم وصل شده و از FTP استفاده کند.

تروجان کنترل دسترسی: این تروجان برای دسترسی کامل مهاجم به سیستم طراحی شده است.

تروجان مخرب: این تروجان به محض نفوذ، فایلها را تخریب یا حذف میکند. عملکردش شبیه ویروس است اما با آنتی ویروس قابل شناسایی نیست.”

}

},{

“@type”: “Question”,

“name”: “راهکارهای جلوگیری از نفوذ تروجان”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “چند راهکار ساده ولی موثر برای جلوگیری از آلودگی سیستم به تروجان وجود دارد. مانند:

به روز نگه داشتن سیستم عامل

عدم دانلود فایلها و نرم افزارها از سایتهای نامعتبر

عدم دانلود نرم افزارها از سایتهای تورنت (سایتهای که به کاربران اجازه میدهد فایلها و محتوای مورد نظر خود را بدون وابستگی به منبع ثابت دانلود کنند.)

فعالسازی و آپدیت مرتب آنتی ویروس

حذف برنامههای نامعتبر در محیط Safe mode ویندوز”

}

},{

“@type”: “Question”,

“name”: “تروجان اندروید چیست؟”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “گوشیهای هوشمند و سیستمهای که از سیستم عامل اندروید استفاده میکنند از نفوذ و تخریب تروجانها در امان نیستند. تروجانهای معروفی که به اندروید آسیب زدهاند، تروجان Gingermaster و DroidKungFu هستند که هر کدام با روشی متفاوت این کار را کردهاند:

تروجان Gingermaster: این تروجان در اندروید ۳/۲ نفوذ میکند. بدون اطلاع کاربر در سیستم نصب و اجرا میشود، به سرور مهاجم دسترسی از راه دور میدهد که امکان تخریب فایلها و سرقت اطلاعات دستگاه مانند شماره سیم کارت، نوع شبکه، شناسه کاربر، شماره سریال دستگاه را فراهم میکند.

تروجان DroidKungFu : این تروجان پس از اینکه روی سیستم نصب میشود به ROOT دسترسی پیدا میکند و نرم افزار دیگری نصب میکند که از طریق آن تمام اطلاعات کاربر را برای سرور خود ارسال میکند.

روشهای برای جلوگیری از نفوذ تروجان به اندروید وجود دارد، مثل دانلود برنامههای مورد نیاز از مرجعهای معتبر (استور رسمی گوشی)، نصب آنتی ویروس و آپدیت به موقع آن.”

}

},{

“@type”: “Question”,

“name”: “حذف تروجان”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “برای حذف ویروس تروجان راهکارهای مختلفی مانند استفاده از ویندوز دیفندر، اسکن آفلاین سیستم، نصب مجدد ویندوز و نرم افزارهای آنتی تروجان وجود دارد که در ادامه به آن میپردازیم.

برای حذف تروجان در محیط ویندوز، مراحل زیر را طی کنید:

۱- در سرچ باکس ویندوز، Windows Defender را وارد کنید.

۲- گزینه Windows Defender Security Center را انتخاب کنید تا صفحه Windows Security باز شود.

۳- روی منوی سمت چپ کلیک کنید و از لیست باز شده روی Virus & threat protection کلیک کنید.

۴- وسط صفحه گزینه Advanced Scan را کلیک کنید تا گزینههای اسکن ظاهر شوند.

۵- تیک گزینه Full scan را بزنید.

۶- گزینه Scan Now را انتخاب کنید تا ویندوز دیفندر عملیات اسکن سیستم را شروع کند.

عملیات اسکن که تمام شد، ویندوز دیفندر هرنوع تروجانی را که کشف کرده، قرنطینه و از بین میبرد. این روند بصورت خودکار انجام میشود و نیاز به تایید کاربر ندارد.”

}

}]

}